O vulnerabilitate critică de tip RCE (Remote Code Execution) a fost descoperită în Samba, serviciul care permite partajarea de fișiere între Linux și Windows. Identificată oficial sub codul CVE-2017-7494 și poreclită rapid „SambaCry”, problema de securitate afectează toate versiunile lansate din 2010 încoace. Această veste vine în contextul recentului atac WannaCry, demonstrând încă o dată că nicio platformă nu este complet ferită de riscuri, indiferent de popularitatea sistemului de operare.

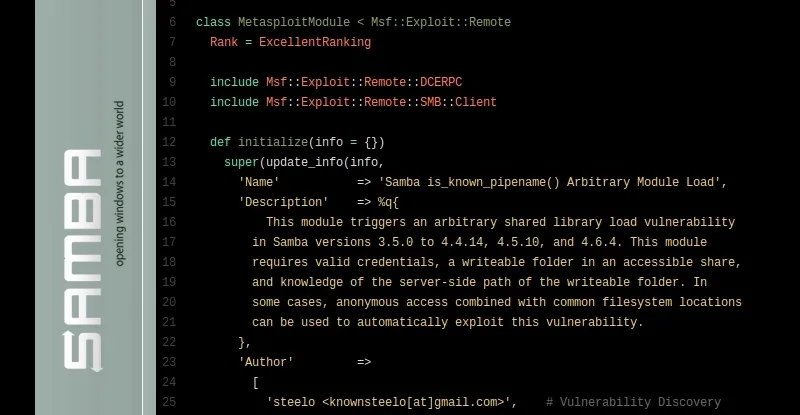

Spre deosebire de EternalBlue, exploit-ul folosit de WannaCry care se baza pe un buffer overflow, SambaCry funcționează printr-o metodă diferită. Pentru a reuși, un atacator are nevoie de acces la un share pe care poate scrie fișiere. Acesta încarcă o bibliotecă partajată (un fișier .so) malițioasă, după care poate păcăli serverul să o încarce și să o execute, obținând astfel control asupra sistemului. Pericolul este accentuat de faptul că un modul de exploatare pentru Metasploit este deja public, fiind capabil să țintească arhitecturi ARM, x86 și x86_64.

Cum se remediază vulnerabilitatea (CVE-2017-7494)

Cea mai sigură metodă pentru a elimina riscul este actualizarea imediată a pachetului Samba. Dezvoltatorii au publicat deja versiunile care remediază problema: 4.6.4, 4.5.10 și 4.4.14. Pe distribuțiile bazate pe Debian sau Ubuntu, actualizarea se poate realiza prin comenzile standard, asigurându-vă că tot sistemul este adus la zi.

sudo apt-get update sudo apt-get upgrade

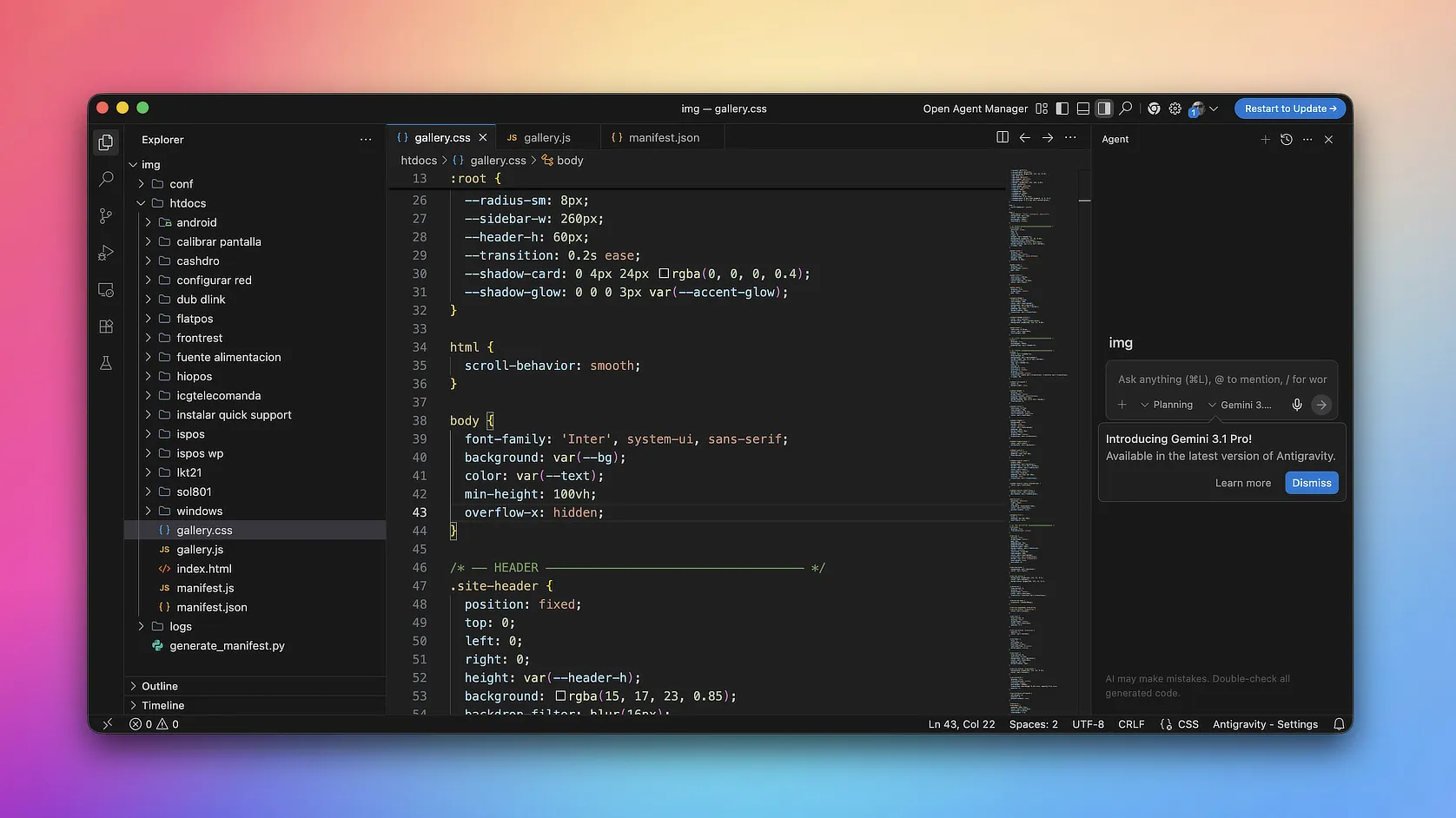

Dacă actualizarea imediată nu este posibilă, există o soluție temporară. Aceasta implică adăugarea unui parametru în fișierul de configurare Samba (smb.conf), în secțiunea [global].

nt pipe support = no

Atenție: După adăugarea acestei linii, este obligatoriu să reporniți serviciul Samba (smbd). Rețineți că această modificare poate dezactiva anumite funcționalități așteptate de clienții Windows care se conectează la share-urile respective.

Cine este afectat?

Vulnerabilitatea nu se limitează doar la serverele clasice care rulează Linux. Un număr foarte mare de dispozitive de stocare în rețea (NAS) de la diverși producători folosesc Samba pentru a oferi funcționalități de partajare a fișierelor. Acest lucru înseamnă că și aceste echipamente sunt expuse riscului până când producătorii vor lansa actualizări de firmware. Având în vedere ritmul cu care aceste actualizări sunt de obicei publicate, este foarte probabil ca vulnerabilitatea să persiste o perioadă lungă în multe rețele domestice și de birou.

Descoperirea SambaCry reconfirmă o lecție esențială în securitatea informatică: niciun sistem de operare nu este 100% sigur prin definiție. Vulnerabilitățile pot exista latent timp de ani de zile, indiferent de platformă. Mentenanța proactivă și aplicarea la timp a actualizărilor de securitate nu sunt simple recomandări, ci practici obligatorii pentru a menține un mediu de lucru protejat.

Înțeleg să te iei de papagalii care propăvăduiesc informații greșite despre orice – inclusiv GNU/Linux -, însă dacă vorbești de scosul din priză ar trebui să nu uiți de toate celelalte sisteme de operare. Niciunul nu-i 100% sigur.

Și mai e ceva: nu se știe când a fost descoperită vulnerabilitatea, însă a fost raportată în 5 aprilie 2017.

https://cve.mitre.org/cgi-bin/cvename.cgi?name=cve-2017-7494

M-ai înțeles greșit, eu n-am spus în niciun moment că celelalte sunt sigure, am spus doar că nici Linux nu e.

Si cum suntem afectati cei care n-avem samba pe linux?

De obicei nu-l ai :-?