Nu doar parolele WEB ale rețelelor wireless pot fi sparte, ci și cele WPA-PSK, iar acest tutorial, în care vă voi arăta că pentru a sparge o parolă wireless WPA-PSK e suficient să dispui de un calculator cu Wi-Fi și puțină răbdare, are rolul de a vă arăta riscurile la care vă expuneți datele personale dacă nu configurați corect routerul Wireless.

Sunt multe de spus pe marginea acestui subiect, atât de multe încât, mai ales din partea timpului foarte limitat, mă văd nevoit să împart ghidul în mai multe părți. În episodul de astăzi vom vorbi despre instrumentele hardware și software de care vom avea nevoie pentru a demonstra că tipurile de securitate WPA Personal și WPA2 Personal sunt vulnerabile atacurilor de tip brute-force.

Adaptorul wireless

În primul rând avem nevoie de un calculator care să dispună de un adaptor Wi-Fi compatibil, adică unul capabil să efectueze atacurile necesare forțării routerului să dezvăluie parola de acces la rețeaua wireless a routerului.

Pentru efectuarea atacurilor vom folosi instrumentele gratuite din suita aircrack-ng (airmong-ng și airodump-ng) și reaver-wps, așadar, adaptorul wireless al laptop-ului, dacă folosim un desktop cu adaptor USB sau PCI, cel al calculatorului trebuie să aibă în construcția sa oricare dintre chipset-urile următoare:

- ath9k

- rtl8187

- carl19170

- ipw2000

- rt2800pci

- rt73usb

Din acest punct de vedere eu am fost norocos, chipset-ul plăcii wireless a laptopului meu este primul din listă. În cazul în care nu dispuneți de un adaptor compatibil nu vă rămâne altceva decât să achiziționați un adaptor wireless USB ori PCI care să îndeplinească această cerință.

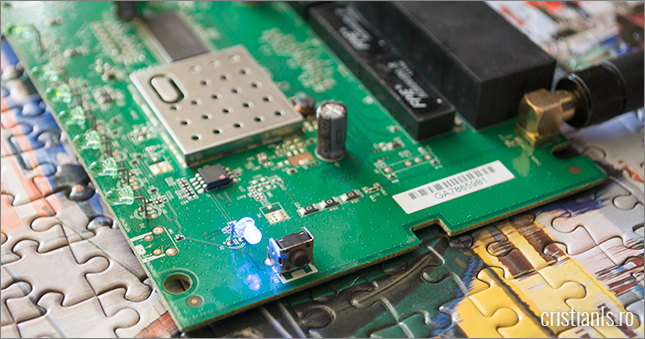

Routerul

În al doilea rând ne trebuie o „victimă”, adică de un router asupra căruia să efectuăm atacurile. Singura cerință necesară este ca respectivul router să dispună de tehnologia WPS (Wi-Fi Protected Setup) activată. Cu mulți ani în urmă acest aspect ar fi putut reprezenta o problemă, dar la momentul actual aveți slabe șanse să nu găsiți un router care să îndeplinească această cerință.

Eu am folosit pe post de victimă vechiul meu router, un DIR-600.

Chiar dacă nu prea arată a router, vă asigur că ce vedeți mai jos este totuși un router. N-are carcasă fiindcă i-am pierdut prin debara transformatorul, și cum nu am găsit altul cu o mufă similară, l-am desfăcut și-am lipit cablurile de alimentare direct pe piciorușele mufei de alimentare.

N-am supus testelor routerul pe care-l folosesc din simplul motiv că atacul durează câteva ore, iar în tot acest timp routerul nu funcționează la parametri optimi, ceea ce m-ar fi împiedicat să-mi desfășor în paralel activitatea obișnuită la calculator.

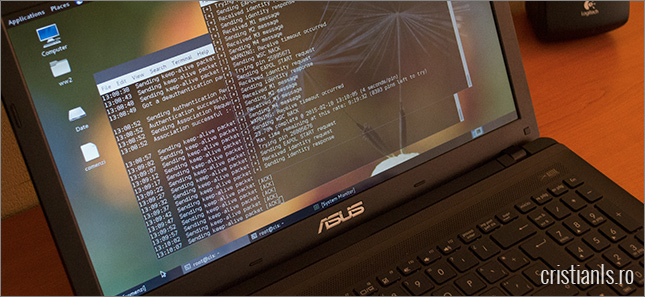

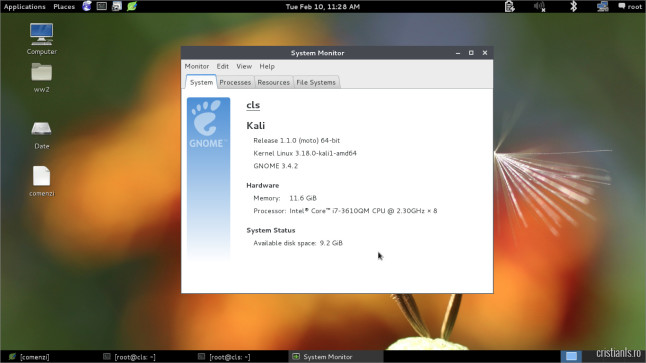

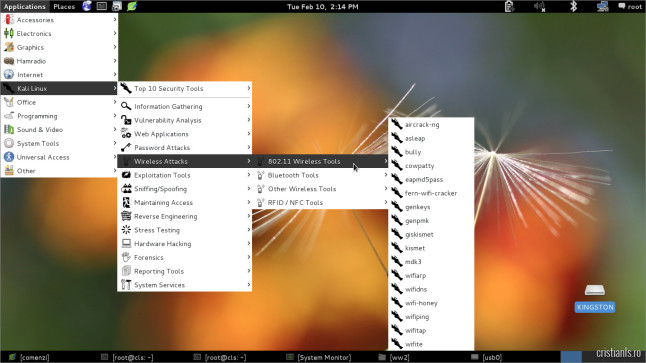

Sistemul de operare

Chiar dacă se poate utiliza Windows pentru a testa securitatea rețelelor Wireless, eu am preferat să folosesc Kali Linux, o distribuție Linux bazată pe Debian, dezvoltată de Offensive Security. La fel ca predecesorul său, Kali Linux poate fi rulată și utilizată și fără a fi instalată, dar eu am preferat să o instalez din trei motive mari și late:

- Aveam instalată distribuția BackTrack 5, era și timpul să trec la Kali Linux.

- Fiind instalată, Kali Linux poate fi actualizată și actualizările nu se pierd la restart.

- Având Kali Linux instalată, poți întrerupe oricând testul pentru a-l relua mai târziu și continua din punctul în care a fost întrerupt fără niciun fel de acțiune suplimentară.

Instalarea am efectuat-o de pe USB. Pentru pregătirea USB-ului am folosit imaginea ISO oficială a Kali Linux x64 și programul Universal USB Installer.

Kali Linux este configurată acum în dual-boot cu Windows 7 pe laptop, se află într-o partiție de 20 GB aflată pe un SSHD de 500 GB, așadar prezența acesteia nu mă încurcă deloc, ci din contră, îmi oferă posibilitatea de a folosi în orice moment instrumentele de analiză și stres pe care le include.

Voi procedați după cum considerați că vă avantajează cel mai mult, dar dacă nu vă deranjează să „sacrificați” câțiva GB de spațiu pe Hard Disk pentru a o găzdui, vă asigur că merită efortul de a o instala. Nu e vorba doar de instrumentele de atac, analiză și stres a rețelelor Wireless, ci și de celelalte despre care, cu putin noroc și dacă văd că există interes, vă voi vorbi în viitor.

Instrumentele software

După cum am spus și mai devreme, pe durata testului vom folosi doar instrumente disponibile în Kali Linux. Printre acestea se enumeră airmon-ng, airodump-ng, reaver, macchanger, wash, ifconfig și leafpad, chiar dacă nu o vom face în ordinea în care acestea au fost menționate.

În acest scop, pentru a vă familiariza cu ele și a vă fi mai ușor să le folosiți, după instalarea acestora vă invit să deschideți un Terminal, să le scrieți numele urmat de -h. Această acțiune va face ca respectivul program să vă afișeze opțiunile disponibile și acțiunile acestora. Iată un mic exemplu:

root@cls:~# reaver -h Reaver v1.4 WiFi Protected Setup Attack Tool Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com> Required Arguments: -i, --interface= Name of the monitor-mode interface to use -b, --bssid= BSSID of the target AP Optional Arguments: -m, --mac= MAC of the host system -e, --essid= ESSID of the target AP -c, --channel= Set the 802.11 channel for the interface (implies -f) -o, --out-file= Send output to a log file [stdout] -s, --session= Restore a previous session file -C, --exec=Execute the supplied command upon successful pin recovery -D, --daemonize Daemonize reaver -a, --auto Auto detect the best advanced options for the target AP -f, --fixed Disable channel hopping -5, --5ghz Use 5GHz 802.11 channels -v, --verbose Display non-critical warnings (-vv for more) -q, --quiet Only display critical messages -h, --help Show help

Am încercat o formulare pe înțelesul tuturor, dar dacă nu mi-a reușit și prin urmare aveți întrebări cu privire la oricare dintre punctele tratate mai sus, aștept întrebările voastre sub forma unui comentariu la acest articol. Din simplul motiv că s-ar putea să existe și alte persoane care să aibă aceeași nedumerire, întrebările trimise prin email vor fi ignorate.

Acestea fiind spuse, în partea a doua a ghidului, vom vedea cum putem monitoriza o rețea pentru a afla dacă este sau nu vulnerabilă și la ce tipuri de atacuri putem apela.

Sunt foarte interesat de acest tutorial/ghid. Multumesc pentru el. Astept cu nerabdare celelalte parti.

1 Chipsetul Relatek 8187l nu este bun ! nu induce lumea in eroare daca nu l-ai probat- nu e capabil sa faca Host’ap-ul ( si sa incarce pagina falsa de logare)

2 L-ai omis din lista tocmai pe cel mai capabil chip – ralink 3070

3 Ingreunezi posibilitatea cititorilor de a produce ce incerci tu ca un amator sa faci aici. Exista instrumente mult mai facile incadrate intr-o interfata grafica

1. Te rog, nu fii prost! Uite de ce o spun. Da, l-am folosit pe acela.

2. Aici ai lista oficială. Iar aici ai un screenshot. Cel indicat de tine, CONFORM LISTEI OFICIALE, e cel incompatibil.

3. „Este mai bine să taci și să dai impresia că ești prost, decât să vorbești și să înlături orice dubiu”.

Respect, astept cu nerabdare partea a-2-a …

Felicitari pentru eforturile depuse. Astept (ca si multi alti cititori ai blogului) partea a-2-a.

Aveți un da (subscriu) pentru viitoarele articole legate de intrumentele „celelalte despre care, cu putin noroc și dacă văd că există interes, vă voi vorbi în viitor.” dar și „Ce programe folosesc în Linux (2015)” :D.

Te salut Cristian , spune-mi te rog daca ai vreun tutorial si pentru windows

Doar pentru WEP.

salutare. pentru cei care nu se descurca in linux mai este varianta cu commview pentru capturarea unui handshake valid, dar este un chin. apoi cu aircrack-ng Gui pentru windows si cateva dictionare se poate spera in aflarea unei parole. folositi pentru inceput distributii simple ca xioapan, pentru atacul pe baza de reaver.

In Spania wifislax este foarte practic.il downloadezi format iso.il pui pe un stick ca pe windows iar apoi dai restart si bootezi de pe stick…sunt o gramada de tutoriale pe youtube

Cu atâtea aplicații pentru smartphone care fac același lucru, în Spania te complici degeaba cu Wifislax. O altă chestie referitoare la decriptarea parolelor routerelor în Spania: majoritatea routerelor au parola WPA sau WEP standard, iar aceasta se calculează rapid, în funcție de fabricantul routerului, ESSID-ul și BSSID-ul rețelei.

te inseli…nu am mai vazut un wpa simplu de ceva vreme(mai gasesti pe la batrani de au de 10 ani rooterul)tot mai merg pe la prieteni cand se muta sa le fac rost de net moca…in un minut sparg aproape orice tip de retea…sunt unele rootere la care nu le gaseste dictionar si nici pin bun dar este doar o chestiune de timp pana fac baietii update la program

Spui că mă înșel, apoi spui că se folosește dicționar. Practic te contrazici singur. OK, hai să-ți explic…

Există două metode de aflare a parolelor:

1. Brute-force (încerci toate combinațiile de parole posibile între literele alfabetelor, caractere speciale și cifrele de la 0 la 9), încerci toate parolele dintr-un dincționar. Poate dura ani.

2. Inginerie inversă (calculezi, folosind bread crumbs, posibila parolă generică a routerului).

„Băieții” găsesc algoritmul de generare a PIN-ului și care, după cum am spus, e calculat de regulă în funcție de BSSID și ESSID. Pe baza algoritmului creează o parolă și merg la sigur sau, dacă există diverse variante, generează o baza de date cu posibile parole (dicționar), apoi cu un handshake sau cu suficienți beacons, se compară și află parola.

Uite fă următorul test: Dezactivează WPS, pune routerului tău o parolă WPA2-PSK TKIP gen a9No$ni8>MlS&5%7 și încercă să o spargi cu Wifislax. Ani la rând, cu toate update-urile făcute de „băieți”, nu vei sparge această parolă. Cel mult, cu MDK3 sau ceva asemănător, poți face un DDoS, dar cam aici se va rezuma aventura.

nu vreau sa ma contrazic cu tine dar uite eu am net de la ono(cel mai bun in spania la ora actuala) pt ca sunt constient ce se poate intampla cu conturile mele si pt ca folosesc internet banking si fac transferuri si etc,in cazul care as folosi de pe la vecini culmea culmilor o face ca la ultimul update facut am reusit sa sparg si reteaua mea( folosesc filtre de mac si nu ma poate frauda nimeni)…uite detaliile si te lamuresti singur ce fel de securitate am : Inicio / Router / Wi-Fi / Seguridad

SEGURIDAD

Banda de radio: 2.4 GHz 5 GHz

Seleccione la red Wi-Fi ONO

seguridad Wi-Fi Mezcla de WPA-PSK/WPA2-PSK

Cifrado de datos: TKIP+AES

WPA clave pre-compartida

Introduzca la clave para estar entre 8 y 63 caracteres ASCII, o 64 dígitos hexadecimales.

Formato Los dígitos hexadecimales

(0-9, A-F y un a-f son válidas)

ASCII

Pre-Shared key XXXXXXXXXXXXXXX

(todos los caracteres imprimibles son válidos)

Intervalo de renegociacion de clave WPA: segundos

Filtrarea MAC nu ajută la nimic, dar ar fi trebui să știi asta.

Cu airodump-ng identifici clienții conectați, dacă nu sunt, lași monitorul pornit până când un client legitim se conectează (client legitim = dispozitiv conectat având adresa MAC autorizată în router). Schimbi adresa MAC a adaptorului, folosind macchanger. Comanda este „macchanger -m XX:XX:XX:XX:XX:XX:XX:XX wlan0”. Unde XX:XX… reprezintă adresa MAC a unui client legitim, iar wlan0 ID-ul interfeței folosite la atac. Apoi te conectezi fără probleme la respectivul router chiar dacă are filtrarea MAC activată.

Eu nu-ți spun toate aceste chestii de dragul de a te contrazice, ci pur și simplu pentru a te ajuta să înțelegi despre ce este vorba.

Vrei să protejezi routerul? Inventează o parolă ciudată, generată fără nicio noimă, protejează rețeaua cu ea și alege criptarea WPA2-PSK AES (dacă folosești 802.11n), sau TKIP dacă ești pe 802.11b/g, lipește-o sub router sau unde știi tu că e în siguranță, dezactivează WPS dacă e activat și activează protecția contra DDoS (flood), apoi dezactivează și afișarea ESSID. O altă practică bună, dacă routerul o permite, e crearea de rețele virtuale false, acestea ducând în eroare atacatorii începători.

sal Cristian , spune-mi cum pot lua leg cu u in particular . ms

Trimiți un email la adresa asta.

Pe a mea placuta wireless scrie 8187B(Realtek). Ai cumva idee daca ma incadrez la prima categorie sau acel „B” face vreo diferenta semnificativa? Multumesc!

Din câte știu, versiunea B, spre diferență de versiunea L (disponibilă în alfa și wisacom), nu prea se înțelege cu Linux. Totuși, n-ar fi exclus să funcționeze, de asta cel mai indicat ar fi să încerci.

Salutare! Respect pentru munca si timpul ce ni-l acorzi..am un tp-link TL-WN821N rtl8192cu…pun in monitor mode cu airmon-ng start wlan0 . Si nu rămâne. ..pare să rămână activat cu ” ./HT-WB.sh ” si cu wifite deasemeni. .verific in altă fereastră cu airmon-ng start wlan0 …și imi arată monitor mode enabled. .nu prea reușesc să sparg nimic ? știi ceva despre modelul meu de adaptor wirelles usb ? ..Mulțumesc. .sper că nu e locul nepotrivit unde să postez întrebarea.

Buna Cristi,eu nu am inteles cum sa instalez instrumentele,,airmon-ng etc.Am descarcat Kali Linuz l-am ars pe un CD, si acum stau si ma gindesc cum sa instalez instrumentele.Multumesc mult.

Nu trebuie instalate, ele sunt incluse în Kali.

Da-mi un pont cum pot sparge parole wi-fi de pe tel. Cu respect.

bai fratilor ajutatima si pe mine de pe tel se poate sparge sunt in romania si majoritatea au telekom si orange

Da se poate, dar sunt alte instrumente și metode.

De pe telefon cum facem?

Urgent , important. Cristian de pe telefon cum facem?

Graba strică treaba… Dacă n-ai răbdare până să public eu tutorialul, poți începe de aici.

Am răbdare până faci tutorialul, dar folosesc cuvintele cheie Cristian ca sa fiu sigur ca vezi comentariul.

Răbdarea trebuie să fie de fier, neapărat de fier, că sunt tare «aglomerat» în perioada asta.

nu cred ca va merge astept rezultate

Pe telefoanele cu android se poate?

Sunt aplicatii pt asa ceva?

ce versiune kali linux e mai bună 32 sau 64 biti? sau armel nu stiu ce să aleg

Nu vei simți diferențe între ele.

am un router huawei parola wep care este din 13 caractere (nr.si cifre) in 10 minute afost descoperită dar wpa 2-psk după vreo cîteva ore(14)nu a găsitnimic și am pus-o tot din 13 caractere cred că pînă la urmă va merge am să revin

(nr. si litere) am vrut să spun dar m-am grăbit acum a găsit și parola la wpa este bun programul cum pot să îmi protejez rețeaua?

Dezactivează WPS și pune o parolă care să includă și simboluri. Ceva gen M4dAT&j^ch544l

mulțumesc am intrat în memoria routerului să văd cine mai este conectat și surpriză 5 conectați din care 2 legal leptopul meu și telefonul meu restu viruși cred că pot pune routerul pe mod invizibil dar nu e sigur duminica am timp liber mă ocup și revin mulțumesc încă odată

routerul in mod invizibil merge descoperit cu kismet?si am înțeles că un adaptor wireless care nu este compatibil poate fi forțat cu anumita comandă

am probat o un adaptor wireless necompatibil si se poate forta sa mearga {iwconfig}urmatoarea{ifconfig wlan0 up}urmatoarea{iwlist wlan0 scanning}si dupa folosim airmon-ng

Poate mă poți ajuta pentru retelele ce transmit pe frecvența de 5 GHz ce comenzi ar trebui îmi apar niste comenzi dar nu le înțeleg mulțumesc

Comenzile sunt aceleași, nu diferă.

Placa wifi de pe Lenovo g510 este compatibila? Dar pentru acer aspire e5-572g?

Cristi laptopurile Asus X555 au acelasi chipse wireless ca Asus K555 (model pe care am inteles ca il ai si tu) ?

Același nu e sigur. Eu am înlocuit-o pe a mea cu o AR5B195. Comandasem una de pe eBay dar a venit defectă, apoi mi-a trimis un cititor exact același model. Povestea întreagă e aici.

Poti face un tutorial despre cum schimb chipsetul wireless pe un laptop?

in concluzie poți sparge rețelele wi fi, iti trebuie putina răbdare si programele respective

Pai sper ca explica cum sa-l folosim cu windows,ca nu-mi trebuie kali linux,ala are deja in el tot ce trebuie,nu ai nevoie de alte programe

Nu stiu daca e indicat sa o pun aici,dar incerc totusi si iata,pun o intrebare:

Cum pot sa votez intr-un program care restrictioneaza la un singur vot ptr o retea wireless.Particip la un sondaj si din familia mea nu am putut vota decat o singura data, desi am fi vrut toata familia sa participam la vot.Precizez ca nu e vorba de acelasi calculator ,fiecare incercand de pe propriul telefon sau laptop.

Multumesc!

La RDS și Telecom, repornești routerul după fiecare vot.

salut cristian, am incercat – dupa cum vezi mai jos – cu adaptorul wireless integrat al laptop-ului si un adaptor wireless usb si imi da aceea atentionare. Ce ar trebui sa fac?

Aceasta este prima atentionare doar cand este adaptorul wireless integrat al laptop-ului.

root@kali:~# airmon-ng

PHY Interface Driver Chipset

phy0 wlan0 ath9k Qualcomm Atheros AR928X Wireless Network Adapter (PCI-Express) (rev 01)

root@kali:~# airmon-ng stop wlan0

PHY Interface Driver Chipset

phy0 wlan0 ath9k Qualcomm Atheros AR928X Wireless Network Adapter (PCI-Express) (rev 01)

You are trying to stop a device that isn’t in monitor mode.

Doing so is a terrible idea, if you really want to do it then you

need to type ‘iw wlan0 del’ yourself since it is a terrible idea.

Most likely you want to remove an interface called wlan[0-9]mon

If you feel you have reached this warning in error,

please report it.

root@kali:~#

Aceasta este atentionarea cand este adaptorul wireless integrat al laptop-ului si adaptorul wireless usb.

root@kali:~# airmon-ng

PHY Interface Driver Chipset

phy0 wlan0 ath9k Qualcomm Atheros AR928X Wireless Network Adapter (PCI-Express) (rev 01)

phy2 wlan1 rtl8192cu ASUSTek Computer, Inc. N10 Nano 802.11n Network Adapter [Realtek RTL8192CU]

root@kali:~# airmon-ng stop wlan0

PHY Interface Driver Chipset

phy0 wlan0 ath9k Qualcomm Atheros AR928X Wireless Network Adapter (PCI-Express) (rev 01)

You are trying to stop a device that isn’t in monitor mode.

Doing so is a terrible idea, if you really want to do it then you

need to type ‘iw wlan0 del’ yourself since it is a terrible idea.

Most likely you want to remove an interface called wlan[0-9]mon

If you feel you have reached this warning in error,

please report it.

root@kali:~# airmon-ng stop wlan1

PHY Interface Driver Chipset

phy2 wlan1 rtl8192cu ASUSTek Computer, Inc. N10 Nano 802.11n Network Adapter [Realtek RTL8192CU]

You are trying to stop a device that isn’t in monitor mode.

Doing so is a terrible idea, if you really want to do it then you

need to type ‘iw wlan1 del’ yourself since it is a terrible idea.

Most likely you want to remove an interface called wlan[0-9]mon

If you feel you have reached this warning in error,

please report it.

root@kali:~#

dintre adaptoarele de mai jos pe care mi-l poti recomanda?

NETGEAR A6210-100PES

NETGEAR ADAPTATEUR WIFI USB A6100 NANO

NETGEAR ADAPT N WNA3100PES

IT WORKS AC600

D-LINK ADAPTATEUR WIFI N DWA-140

Buna Cristi.Poti sa-mi spui si mie cum pot intrerupe actiunea de aflare a retelei wireless si apoi sa o reiau de unde am ramas atunci cand am instalat Kali Linux pe laptop?Multumesc.

Apeși Ctrl+C și repeți celelalte comenzi când vrei să continui. Dacă nu ai instalat Kali, ci îl folosești în regim Live, datele se vor pierde la oprirea computerului.

salut Cris, zi-mi si mie te rog cum sparg un rahat de wpa2 cu psk in germania ? mersi , m-am ghidat dupa tot felul de tutoriale youtube, dar ma blocheaza din prima reteaua WIFI care o am in zona, nu merita sa-mi fac abonament pentru ca stau doar sezonier dar internetul mi-e extrem de necesar, ti-as fi recunoscator…..am un laptop destul de bunicel, poate imi dai vreo ideie sa pot intra la rahatii astia prin wifi ……mersi mult, dan

Salut Cristi. Dacă la sfârșitul procedurii am obținut doar parola la WPS, cea de 8 cifre, fara parola routerului, ce mai trebuie făcut în continuare ?

Hai salut vin si eu cu o intrebare , de exemplu chipset`ul pentru rtl8187 este alfa modelul H, pentru restu ..sti ceva ? daca da imi poti raspunde te rog !

Ms, o zi buna

Am citit mai sus că spuneai despre wifislax că nu prea e bun….. Îl folosesc de ani de zile, și a decriptat fel și fel de parole inclusiv wpa. Are aceleași instrumente ca și kali Linux, doar că e mult mai simplu de folosit. Cât despre adaptoare..am făcut colecție și mai capabil decât RTL 3070 nu exista. Este singurul recomandat de majoritatea site urilor străine. Anume adaptoarele Alfa.

Tot alfa folosesc, sunt foarte bune.

Salut Cristian,sunt un tata de 51 de ani si sun navigator, sunt un incepator in lumea ¨¨¨¨¨¨¨¨ asta ¨¨ si te rog daca ai timp sa mi spui si mie cum sa procedez sa pot afla parolele de wifi din porturile pe unde muncesc (mediterana cu goful persic) de pe un laptop(HP ENVY NOTEBOOK)sau un tlf Samsung s7edge.Acum cu cat inaintez in varsta simt nevoia sa vb mai mult cu familia si cum sunt plecat cate 4-5 luni m ar ajuta foarte mult aceasta ¨¨metoda¨¨ .Multumesc anticipat ……indiferent de raspuns