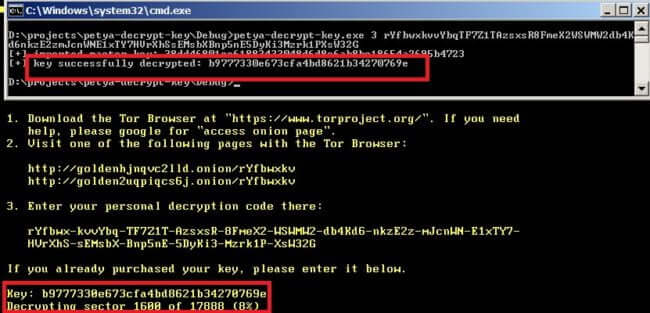

Dacă v-a fost infectat computerul cu GoldenEye, folosiți această cheie pentru recuperarea datelor!

Creatorii primei versiuni ai Petya, malware-ul cu apucături de ransomware, Janus Cybercrime Solutions, au publicat astăzi o cheie universală ce poate fi utilizată pentru a decripta fișierele sechestrate cu primele trei versiuni ale…