Până la urmă, se pare că GoldenEye —sau, dacă preferați, Petya— este doar un malware mediocru care, eronat, a fost ridicat la rang de ransomware imediat după propagarea începută în Ucraina. A făcut destule victime, dar numărul acestora este inferior celor afectate de atacurile recente similare.

GoldenEye se bazează pe aceeași vulnerabilitate exploatată de WannaCry și Adylkuzz cu aproximativ o lună în urmă, ceea ce-l face inofensiv pentru toți utilizatorii care au instalat patch-urile care stopau atacurile celor două.

Dacă n-ați făcut acest lucru deja, dezactivați cât mai curând protocolul SMBv1, descărcați și instalați de aici patch-ul aferent versiunii Windows folosite pentru a nu risca să vă numărați printre victimele malware-ului GoldenEye.

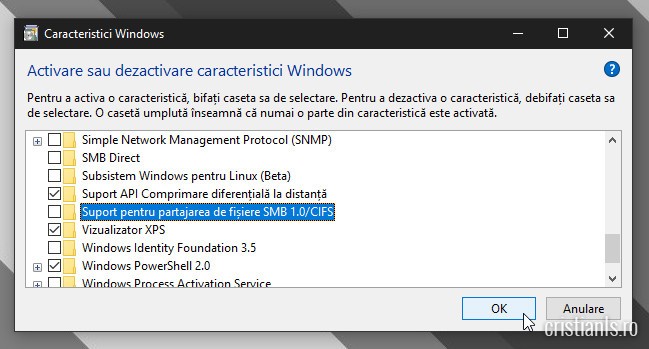

Indiferent dacă sistemul are sau nu actualizările la zi, dezactivați SMBv1. În Windows 8.1 și Windows 10, dezactivarea se face din Caracteristici Windows, panou la care ajungeți executând în caseta Run comanda „optionalfeatures”. După apariția panoului de caracteristici, localizați și debifați caseta din dreptul „Suport pentru partajarea de fișiere SMB 1.0/CIFS” și apăsați OK.

Pentru completarea procesului va trebui să reporniți sistemul.

În Windows 7 și Windows 8, deschideți o fereastră a Liniei de comandă cu drepturi de administrator și executați în aceasta, pe rând, următoarele comenzi:

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi sc.exe config mrxsmb10 start= disabled

Dacă dezactivarea SMB 1.0 nu poate fi luată în calcul, asigurați-vă că în sistem au fost instalate patch-urile următoare:

- Windows 7: KB4012212 sau KB4012215

- Windows 8.1: KB4012213 sau KB4012216

- Windows 10: KB4012606

- Windows 10 1511: KB4013198

- Windows 10 1607: KB4013429

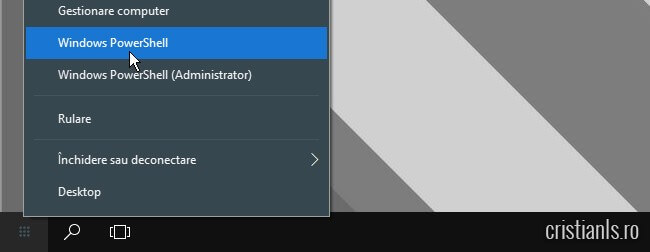

Pentru a verifica dacă sistemul dispune de patch-ul necesar, deschideți o fereastră a PowerShell și tastați în aceasta comanda următoare:

Get-HotFix -Id KBXXXXXXX

Înlocuiți din comandă KBXXXXXXX cu ID-ul patch-ului aferent versiunii Windows pe care o folosiți.

De asemenea, nu deschideți niciun fișier primit prin email de la adrese necunoscute, în special pe cele nesolicitate. Instalați actualizările antivirusului folosit și faceți cât mai curând cu putință un backup al tuturor fișierelor de care mai aveți nevoie (de preferat ar fi să folosiți DVD-uri, iar asta deoarece datele stocate pe acestea nu mai pot fi modificate ulterior).

Sau, de la 360 Total Security, primit pe mail alaltăieri.

1. Apply the latest security update via „Patch Up” in 360 Total Security’s Tool Box or Windows Update.

2. Download 360 NSA Cyber Weapons Defense Tool to ensure your PC is protected against leaked NSA exploits.

Multumim pentru sfaturi ! Super util !

Interesant, multumesc!