Specialiștii de la Qualys au anunțat în urmă cu câteva zile descoperirea unei breșe majore de securitate a librăriei glic din Linux, breșa care, conform acestora, ar permite unui atacator accesul de la distanță și obținerea controlului total asupra sistemului Linux vulnerabil.

Ghost afectează în primul rând aplicațiile PHP, prin urmare și CMS-ul WordPress are de suferit de pe urma acesteia. Din acest motiv, dacă dispuneți de un blog WordPress găzduit pe un VPS fără management ați face bine să verificați dacă acesta este vulnerabil și, în cazul în care testul răspunde pozitiv, să remediați problema instalând ultimele actualizări de securitate.

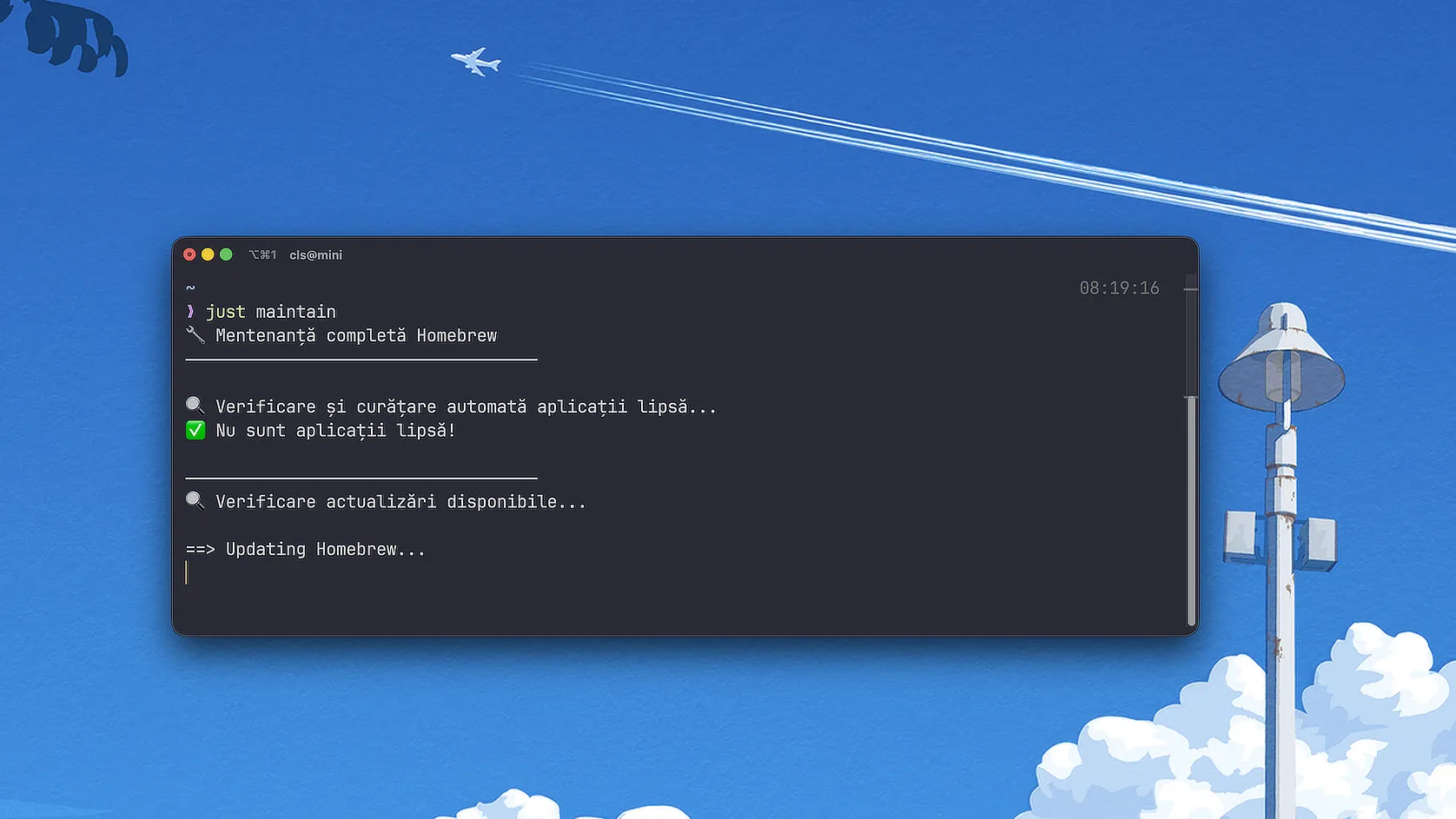

Iată ce aveți de făcut pentru a verifica dacă VPS-ul este vulnerabil:

wget https://webshare.uchicago.edu/orgs/ITServices/itsec/Downloads/GHOST.c gcc GHOST.c -o GHOST ./GHOST

Dacă răspunsul este „vulnerable”, instalați toate update-urile de securitate.

În Debian/Ubuntu:

sudo apt-get clean sudo apt-get update sudo apt-get upgrade

În CentOS/RHEL/Fedora:

sudo yum clean all sudo yum update

După instalarea actualizărilor va trebui să reporniți VPS-ul. (surse: Ars Technica, SSE).

Ce e Linux?